안녕하세요 은송입니다.

2022.03.14일경 맑x님에게 원격을 받았습니다.

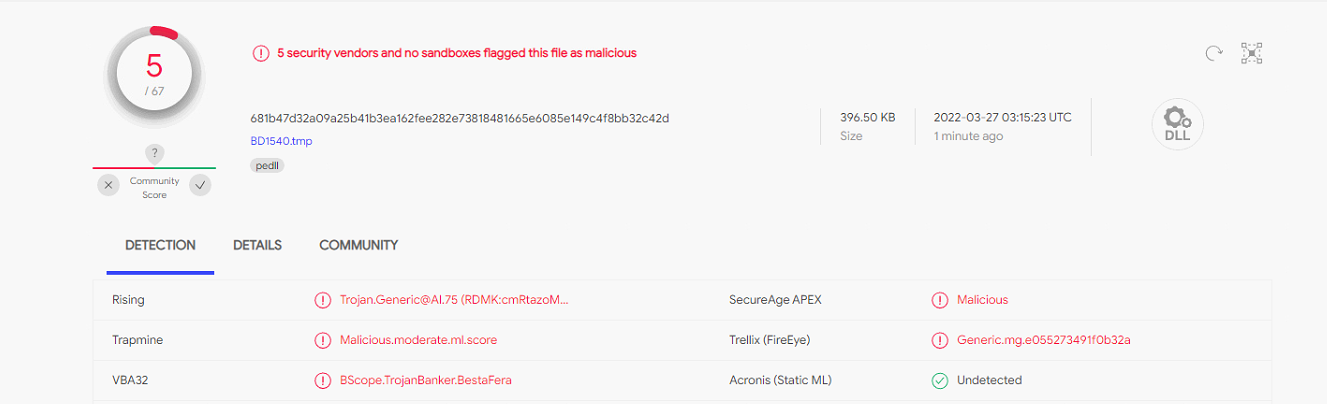

검거 당시 BD1540.tmp 파일이 의심이 되므로 피x라는 핵으로 검거를 당한 상황입니다.

지인을 통해서 료카님께 파일 해명을 의뢰드렸습니다.

컴퓨터는 중고로 2022-01-09 구매 하였습니다.

BD1540.tmp 파일은 트로잔 멀웨어에서 확인 해본 결과 트로잔 바이러스로 나오고 스크린샷에서 볼 수 있듯이 기존 확장자 명은 .dll 이였고 이것이 원격이 들어오면서 스스로 파일명을 .tmp 파일로 위장하였다고 볼 수 있습니다.

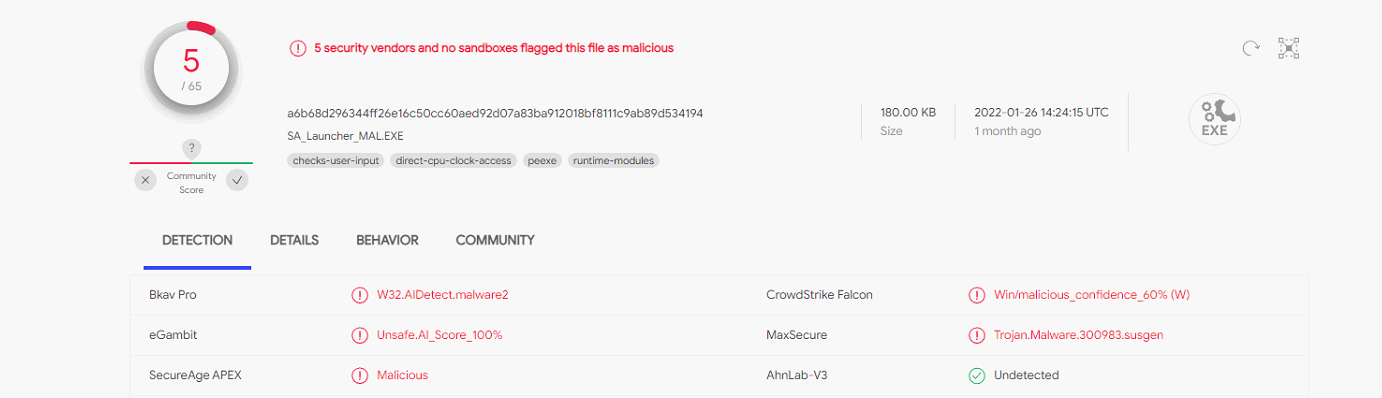

그래서 BD1540.tmp 파일의 근원은 Launcher.exe (SA_Launcher_MAL.exe) 로 볼 수 있습니다. 그 근거로는 위 아래 스크린샷 보시면 같은 트로잔 바이러스가 검출 되었습니다.

그래서 서든어택 폴더에 들어있던 SA_Launcher_MAL.exe 라는 파일이 무엇이냐?

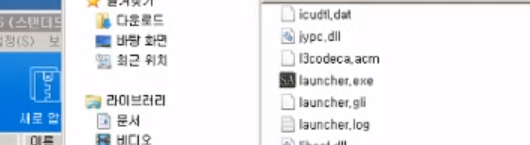

(서든어택 파일안 Launcher.exe)

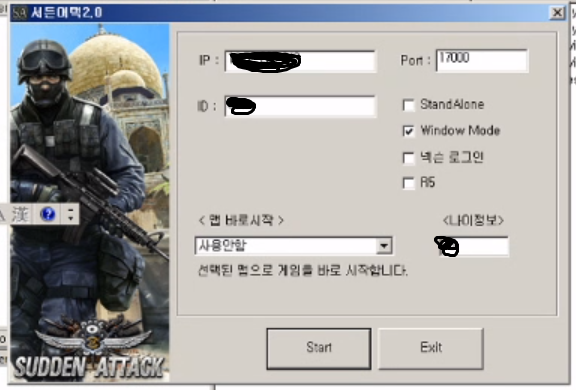

(Launcher.exe 프로그램 실행)

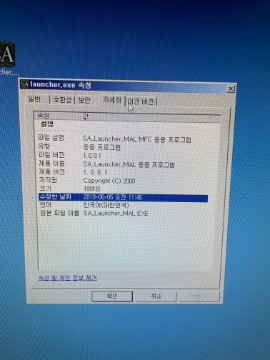

(Launcher.exe 속성)

Launcher.exe 실행 결과 본인 ip , 접속포트 , id , 나이 , 맵 을 선택하도록 구성되어있으며 ip와 포트를 이용하여 맵을 선택하는 종류라면 패킷을 이용해 111 서버 같은 꽉 차 있는 서버 채널을 뚫는 용도로 위장된 악성파일 또는 서버파일 곧 이파일의 요약점은 사용자의 키보드 로그를 강탈해서 해킹을 시도 하는 키로깅 프로그램의 일종으로 추측을 해볼 수 있습니다.

그리고 파일 속성을 보면 마지막 수정 날짜는 2019-06-05 오전 11:46 이고 파일의 원래 이름은 SA_Launcher_MAL.exe 로 알 수 있습니다.

(그래서 이파일의 연관성은 어떻게 지을 수 있냐? 라고 물으시는분 들은 위에 트로잔 멀웨어 스크린샷 을 보시면 같은 트로잔 바이러스 검출로 알 수 있습니다.)

그렇다면 원격 당시 BD1540.tmp 파일이 왜 생성 되었느냐?

이 파일 또한 해커의 서버에 강제로 연결 되어있는 상태일 것이고 원격 당시에 다른 연결이 들어오니 프로그래밍의 여하에 따라 본인 스스로의 기록을 지우거나 tmp파일 즉 덤프 찌꺼기 파일로 위장 할 수 있습니다.

하여 원격 당시의 tmp 파일이 이상하다는 근거만 가지고는 제가 핵을 사용했다는 증거라 보긴 어려울 것 같다는 료카님의 의견입니다.

또, BD1540.tmp 파일이 핵 파일이였다면 트로잔 멀웨어 분석 결과 값에서 .exe 파일확장자로 나와야 하지만 .dll 파일이 기존 확장자를 가지고 있으며 tmp 파일로 위장 되었다 라는 것을 알 수 있고 dll 파일 혼자서는 아무것도 할 수 없습니다.

+결론+

Launcher.exe (SA_Launcher_MAL.exe) 라는 프로그램이 발견 그 후 원격 진행중 BD1540.tmp 파일이 생성 이 파일을 분석해본 결과 기존 dll 파일 확장자명을 가지고 있으며 만약 핵 파일이라고 할 수 있다면 기존 확장자명을 .exe 확장자를 가지고 있어야합니다. 그러므로 BD1540.tmp 파일을 핵 파일이라고 단정 짓기는 힘들고 , Launcher.exe (SA_Launcher_MAL.exe) 이 만약 핵 프로그램이라고 가정 하였다면 수정된 날짜가 위에서 볼 수 있듯이 19년도로 현 시점으로 3년이 지난 시점에 구동이 불가능하고 실행 기록 조차 없을 뿐더러 컴퓨터 구입 시기 전 상황입니다.

그러므로 tmp 파일이 하나 나왔다고 하여도 이것이 핵을 사용하였다는 증거가 될 수는 없다 라는 료카님의 입장입니다.

긴 글 읽어주셔서 감사합니다. 이상 은송이였습니다.